سلسلة الكتل – البلوكشين (Blockchain)

سلسلة الكتل المعروفة باسم البلوكشين (بالإنجليزية: Blockchain) هي دفتر سجلات موزع يحتوي على قوائم متزايدة من السجلات (الكتل) التي ترتبط بشكل آمن من خلال التشفير. تحتوي كل كتلة على تشفير للكتلة السابقة وطابع زمني وبيانات المعاملات (التي عادة ما تكون ممثلة على شكل شجرة ميركل، حيث يتم تمثيل البيانات بواسطة الأوراق). نظرًا لأن كل كتلة تحتوي على معلومات حول الكتلة السابقة، فإنها تشكل سلسلة مرتبطة.

وبناءً على ذلك، لا يمكن عكس معاملات البلوكشين لأنه بمجرد تسجيلها، لا يمكن تعديل بيانات أي كتلة دون تعديل كل الكتل التالية.

غالبًا ما يتم إدارة البلوكشين عبر شبكة حواسيب ند لند للاستخدام كدفتر سجل موزع عام، حيث يلتزم العقد مجتمعيًا ببروتوكول خوارزمية التوافق لإضافة وتحقق صحة كتل المعاملات الجديدة. على الرغم من أن سجلات سلسلة الكتل لا يمكن تعديلها، حيث يمكن حدوث تشعبات البلوكشين، يمكن اعتبار البلوكشين آمنة من التصميم وتظهر نظام حوسبة موزع بتحمل عالي للأخطاء.

تم إنشاء سلسلة الكتل من قبل شخص (أو مجموعة من الأشخاص) باستخدام الاسم (أو الاسم المستعار) ساتوشي ناكاموتو في عام 2008 لخدمة سجل المعاملات الموزع لعملة البيتكوين، استنادًا إلى العمل السابق لستيوارت هابر، و دبليو سكوت ستورنيتا، وديف باير. جعل تنفيذ البلوكشين داخل البيتكوين منها أول عملة رقمية تحل مشكلة الإنفاق المزدوج بدون الحاجة إلى سلطة موثوقة أو خادم مركزي.

وقد ألهم تصميم البيتكوين تطبيقات أخرى وبلوكشين قابلة للقراءة من قبل الجمهور والتي تستخدم على نطاق واسع في عمليات العملات المشفرة. يمكن اعتبار البلوكشين نوعًا من وسائط الدفع. تم اقتراح بلوكشينات خاصة للاستخدام التجاري. وصفت Computerworld تسويق مثل هذه البلوكشينات المخصصة بدون نموذج أمان صحيح “بزيت الثعابين”. ومع ذلك، اعتبر البعض الآخر أن البلوكشينات الخاصة، إذا تم تصميمها بعناية، قد تكون أكثر فاعلية من الناحية العملية من الآخرى.

تاريخ سلسلة الكتل

عرض ديفيد شوم، عالم التشفير، أول بروتوكول يشبه البلوكشين في رسالة الدكتوراه “أنظمة الحاسوب التي أنشأت وصُونت واعتُمدت من قبل مجموعات مشتبه بها بعضها البعض” في عام 1982. وصف ستيوارت هابر ودبليو سكوت ستورنيتا عملًا آخر على سلسلة من الكتل المؤمنة تشفيريًا في عام 1991. كانوا يرغبون في تنفيذ نظام حيث لا يمكن التلاعب بالطوابع الزمنية للوثائق. في عام 1992، قام هابر وستورنيتا وديف باير بدمج أشجار ميركل في التصميم، مما ساهم في تحسين كفاءته عن طريق السماح بتجميع شهادات الوثائق المتعددة في كتلة واحدة. تم نشر هاشات شهادات الوثائق التابعة لشركتهم “سيورتي” في صحيفة نيويورك تايمز كل أسبوع منذ عام 1995.

كانت فكرة البلوكشين اللامركزي الأولى مفهومة من قبل شخص (أو مجموعة من الأشخاص) يُعرف باسم ساتوشي ناكاموتو في عام 2008. قام ناكاموتو بتحسين التصميم بطريقة هامة باستخدام طريقة تشبه Hashcash لإضافة طابع زمني للكتل دون الحاجة إلى توقيعها من قبل طرف موثوق وإدخال معلم صعوبة لتثبيت معدل إضافة الكتل إلى السلسلة. تم تنفيذ التصميم في العام التالي بواسطة ناكاموتو كجزء أساسي من عملة البيتكوين الرقمية، حيث يُستخدم كسجل عام لجميع المعاملات على الشبكة.

في أغسطس 2014، وصل حجم ملف سلسلة الكتل للبيتكوين، الذي يحتوي على سجلات جميع المعاملات التي حدثت على الشبكة، إلى 20 غيغابايت. وفي يناير 2015، ارتفع الحجم إلى ما يقرب من 30 غيغابايت، ومن يناير 2016 إلى يناير 2017، نما حجم سلسلة الكتل للبيتكوين من 50 غيغابايت إلى 100 غيغابايت. كان حجم الدفتر الرئيسي قد تجاوز 200 غيغابايت في بداية عام 2020.

في مايو 2018، اكتشفت شركة جارتنر أن 1% فقط من رؤساء تكنولوجيا المعلومات في الشركات أشاروا إلى أي نوع من اعتماد البلوكشين داخل منظماتهم، وكان 8% فقط من رؤساء تكنولوجيا المعلومات في “مرحلة التخطيط أو التجربة النشطة مع البلوكشين في المدى القريب”.

هيكل سلسلة الكتل وتصميها

سلسلة الكتل (البلوكشين) هي دفتر رقمي لامركزي وموزع، وغالبًا ما يكون عامًا، يتألف من سجلات تسمى بلوكات يتم استخدامها لتسجيل المعاملات عبر العديد من الحواسيب بحيث لا يمكن تعديل أي كتلة معنية بالمعاملة بشكل رجعي دون تعديل جميع الكتل التالية. يسمح ذلك للمشاركين بالتحقق من ومراجعة المعاملات بشكل مستقل وبتكلفة نسبية منخفضة.

يتم إدارة قاعدة بيانات البلوكشين بشكل تلقائي باستخدام شبكة ند لند وخادم تسجيل زمني موزع. يتم التوثيق بها من خلال تعاون جماعي مدعوم بمصالح الذات الجماعية. يسهل مثل هذا التصميم سير العمل القوي حيث يكون شك الأطراف حول أمان البيانات طفيفًا.

استخدام سلسلة الكتل يزيل سمة التكرار اللامتناهي من الأصل الرقمي، حيث يؤكد أن كل وحدة قيمة تم نقلها مرة واحدة فقط، محللاً بذلك مشكلة الإنفاق المزدوجة المستمرة. وقد وصفت سلسلة الكتل كبروتوكول لتبادل القيم. يمكن للبلوكشين الحفاظ على حقوق الملكية لأنها، عند تكوينها بشكل صحيح لتفصيل اتفاق التبادل، توفر سجلاً يلزم بالعرض والقبول.

من الناحية المنطقية، يمكن رؤية البلوكشين على أنها تتكون من عدة طبقات:

- البنية التحتية (الأجهزة)

- الشبكات (اكتشاف العقد، انتشار المعلومات والتحقق)

- التوافق (إثبات العمل، إثبات الحصة)

- البيانات (الكتل، المعاملات)

- التطبيق (العقود الذكية/التطبيقات اللامركزية، إذا كانت مطبقة)

الكتل

الكتل تحتوي على مجموعات من المعاملات الصحيحة التي يتم تشفيرها وتجميعها في شجرة ميركل. تتضمن كل كتلة التشفير للكتلة السابقة في البلوكشين، مما يربط بينهما. تشكل الكتل المرتبطة سلسلة. تؤكد هذا العملية التكرارية سلامة الكتلة السابقة، حتى الوصول إلى الكتلة الأولى، المعروفة باسم الكتلة الأصلية (الكتلة 0). لضمان سلامة الكتلة والبيانات الواردة فيها، يتم توقيع الكتلة رقميًا عادةً.

في بعض الأحيان يمكن إنتاج كتل منفصلة بشكل متزامن، مما يؤدي إلى تكوين فرع مؤقت. بالإضافة إلى تاريخ أمان بناء الكتلة بناءً على التشفير، تحتوي أي بلوكشين على خوارزمية محددة لتقييم نسخ مختلفة من التاريخ بحيث يمكن اختيار النسخة ذات النقاط الأعلى على الأخرى. تسمى الكتل التي لم يتم اختيارها للتضمين في السلسلة بكتل الأيتام.

الأقران الذين يدعمون قاعدة البيانات لديهم نسخ مختلفة من التاريخ من وقت لآخر. يحتفظون فقط بالنسخة ذات النقاط الأعلى من قاعدة البيانات المعروفة لديهم. كلما حصل النظير على نسخة ذات نقاط أعلى (عادة النسخة القديمة مع إضافة كتلة جديدة واحدة)، يوسعون أو يستبدلون قاعدة البيانات الخاصة بهم ويعيدون بث التحسين إلى أقرانهم. لا يوجد أبدًا ضمان مطلق بأن أي إدخال معين سيظل في أفضل نسخة من التاريخ إلى الأبد.

تم تصميم البلوكشينات عادة لإضافة نقاط لبناء كتل جديدة على الكتل القديمة وتحصل على حوافز لتمديد مع كتل جديدة بدلاً من استبدال الكتل القديمة. وبالتالي، تقل احتمالية تجاوز إدخال تدريجيًا مع بناء المزيد من الكتل على رأسه، وأخيرًا تصبح منخفضة للغاية. على سبيل المثال، يستخدم البيتكوين نظام إثبات العمل، حيث تعتبر السلسلة ذات الأعمال التراكمية الأكبر إثباتًا للصحة من قبل الشبكة. هناك عدة طرق يمكن استخدامها لإظهار مستوى كاف من الحسابات. داخل البلوكشين، يتم إجراء الحساب بشكل متكرر بدلاً من الطريقة التقليدية المفصولة والمتوازية.

زمن الكتلة

زمن الكتلة هو المدة الزمنية المتوسطة التي تحتاجها الشبكة لإنشاء كتلة إضافية في سلسلة الكتل. بحلول وقت اكتمال الكتلة، تصبح البيانات المدرجة قابلة للتحقق. في عالم العملات الرقمية، يعتبر هذا الوقت بشكل عملي وقت حدوث المعاملة، لذا زمن الكتلة الأقل يعني معاملات أسرع. يُحدد زمن الكتلة في إيثريوم بين 14 و 15 ثانية، بينما يتراوح في حدود 10 دقائق في المتوسط للبيتكوين.

الفروع الصعبة

الفرع الصعب هو تغيير في بروتوكول سلسلة الكتل لا يكون متوافقًا مع الإصدارات السابقة ويتطلب من جميع المستخدمين ترقية برامجهم للمضي قدمًا في المشاركة في الشبكة. في الفرع الصعب، تنقسم الشبكة إلى نسختين منفصلتين: إحداهما تتبع القواعد الجديدة والأخرى تتبع القواعد القديمة.

على سبيل المثال، تم إجراء فرع صعب لـ Ethereum في عام 2016 لـ “تصحيح” المستثمرين في The DAO، الذي تم اختراقه عن طريق استغلال ثغرة في الشيفرة البرمجية الخاصة به. في هذه الحالة، أدى الفرع الصعب إلى تقسيم سلسلة الكتل إلى سلسلتي إيثريوم (Ethereum ) وإيثريوم كلاسيك (Ethereum Classic). في عام 2014، طُلب من مجتمع Nxt النظر في فرع صعب يكون قد أدى إلى إعادة السجلات في سلسلة الكتل لتخفيف آثار سرقة 50 مليون NXT من منصة عملات رقمية رئيسية.

تم رفض اقتراح الفرع الصعب، وتم استرداد بعض الأموال بعد مفاوضات ودفع فدية. بشكل بديل، يمكن أن يعود غالبية العقد الذين يستخدمون البرنامج الجديد إلى القواعد القديمة لتجنب الانقسام الدائم، كما كان الحال في انقسام البيتكوين في 12 مارس 2013.

مثال أحدث عن فرع صعب هو في بيتكوين في عام 2017، مما أدى إلى تقسيم وإنشاء عملة بيتكوين كاش (Bitcoin Cash). كان تقسيم الشبكة ناتجًا عن خلاف حول كيفية زيادة عدد المعاملات في الثانية لتلبية الطلب.

اللامركزية

من خلال تخزين البيانات عبر شبكتها الند لند، تقوم تكنولوجيا البلوكشين بالتخلص من بعض المخاطر المرتبطة بتخزين البيانات بشكل مركزي. يمكن أن تستخدم البلوكشين اللامركزية الاتصالات المؤقتة والشبكات الموزعة.

في ما يعرف بـ “هجوم 51٪”، يكتسب كيان مركزي السيطرة على أكثر من نصف الشبكة ويمكنه بعد ذلك التلاعب بسجل سلسلة الكتل الخاص بها حسب الرغبة، مما يسمح بالإنفاق المزدوج.

تشمل طرق أمان البلوكشين استخدام التشفير بالمفتاح العام. المفتاح العام (سلسلة طويلة وعشوائية من الأرقام) هو عنوان على البلوكشين. يتم تسجيل رموز القيمة المرسلة عبر الشبكة كملكية لهذا العنوان. المفتاح الخاص يشبه كلمة المرور التي تمنح مالكها الوصول إلى أصوله الرقمية أو وسيلة التفاعل مع القدرات المختلفة التي تدعمها البلوكشين اليوم. تخزين البيانات على البلوكشين لا يمكن تلفه.

كل عقد في النظام اللامركزي لديه نسخة من البلوكشين. يتم الحفاظ على جودة البيانات من خلال تكرار قاعدة البيانات الضخمة والثقة الحاسوبية. لا توجد نسخة مركزية “رسمية” ولا يُعتبر أي مستخدم “جاحدًا” أكثر من غيره. تُرسل المعاملات إلى الشبكة باستخدام البرنامج. يتم توصيل الرسائل بناءً على أفضل جهد. تعتمد البلوكشينات الأولى على وحدات تعدين تستهلك الطاقة للتحقق من المعاملات، ثم إضافتها إلى الكتلة التي يتم بناؤها، ثم بث الكتلة المكتملة إلى الوحدات الأخرى. تستخدم البلوكشينات مختلف أساليب الطابع الزمني، مثل إثبات العمل، لتسلسل التغييرات. تشمل طرق التوافق اللاحقة إثبات الحصة. يترافق نمو بلوكشين لامركزية مع خطر التمركز لأن الموارد الحاسوبية اللازمة لمعالجة كميات أكبر من البيانات تصبح أكثر تكلفة.

الاستقرار

الاستقرار هو مستوى الثقة في أن الكتلة الجيدة الشكل التي تم إلحاقها مؤخرًا بسلسلة الكتل لن يتم إلغاؤها في المستقبل (تكون “مستقرة”) وبالتالي يمكن الاعتماد عليها. معظم بروتوكولات سلسلة الكتل الموزعة، سواء كانت بروتوكولات إثبات العمل أو إثبات الحصة، لا يمكنها ضمان استقرار الكتلة التي تم التوصل إليها حديثًا، وبدلاً من ذلك تعتمد على “الاستقرار الاحتمالي”. كلما تقدمت الكتلة في سلسلة الكتل، زادت الاحتمالات أن يتم تعديلها أو استرجاعها بواسطة اتفاق جديد تم العثور عليه.

الانفتاح

تعتبر سلاسل الكتل المفتوحة أكثر ودية للمستخدم من بعض سجلات الملكية التقليدية، التي على الرغم من أنها مفتوحة للجمهور. إلا أنها تتطلب لاحقًا الوصول الفعلي للعرض. نظرًا لأن جميع سلاسل الكتل الأولى كانت غير مقيدة، فقد نشأت جدل حول تعريف سلسلة الكتل.

أحد المسائل في هذا الجدل المستمر هو ما إذا كان يجب اعتبار نظام خاص بمفتشين مكلفين ومأذونين (ذو إذن) من قبل سلطة مركزية سلسلة كتل أم لا. يؤكد مدافعو السلاسل ذات الإذن أو الخاصة على أنه يمكن تطبيق مصطلح “سلسلة كتل” على أي هيكل بيانات يقسم البيانات إلى كتل ذات طابع زمني.

تعتبر سلاسل الكتل هذه نسخة موزعة من التحكم التزامني متعدد الإصدارات (MVCC) في قواعد البيانات. تمامًا كما يمنع MVCC اثنين من المعاملات من تعديل كائن واحد بشكل متزامن في قاعدة بيانات. تمنع سلاسل الكتل اثنتين من المعاملات من إنفاق نفس الإخراج الفردي في سلسلة الكتل.

ويقول المعارضون إن الأنظمة ذات الإذن تشبه قواعد البيانات الشركية التقليدية، ولا تدعم التحقق الموزع للبيانات. وأن هذه الأنظمة غير محصنة ضد تلاعب وتعديل المشغل. وقال نيكولاي هامبتون من Computerworld إن “العديد من حلول سلسلة الكتل داخل الشركات لن تكون سوى قواعد بيانات مُرهقة” و”بدون نموذج أمان واضح، يجب أن يُنظر إلى سلاسل الكتل الخاصة بشكل مشكوك فيه.”

سلسلة كتل لا تتطلب إذن (عامة)

إحدى الميزات الرئيسية لشبكة سلسلة الكتل المفتوحة، أو غير مقيدة، أو العامة هي أنه لا يلزم حماية النظام من العملاء السيئين ولا يلزم وجود مراقبة الوصول. وهذا يعني أنه يمكن إضافة التطبيقات إلى الشبكة دون الحاجة إلى موافقة أو ثقة الآخرين، باستخدام سلسلة الكتل كطبقة نقل.

تأمين سلسلة كتل البيتكوين وغيرها من العملات الرقمية يتم حاليًا عن طريق طلب إدراجات جديدة لتشمل دليل على العمل. ولتمديد سلسلة الكتل، يستخدم البيتكوين ألغاز Hashcash. في حين تم تصميم Hashcash في عام 1997 من قبل آدم باك. إلا أن الفكرة الأصلية قد اقترحت لأول مرة من قبل سينثيا دوورك وموني نائور وإلي بونياتوفسكي في ورقتهم البحثية لعام 1992 “التسعير من خلال المعالجة أو مكافحة البريد العشوائي”.

في عام 2016، كان رأس المال الاستثماري في مشاريع ذات صلة بسلسلة الكتل تتراجع في الولايات المتحدة ولكنها تتزايد في الصين. البيتكوين والعديد من العملات الرقمية الأخرى تستخدم سلسلات كتل مفتوحة (عامة). حتى أبريل 2018، يحمل البيتكوين أعلى رأسمال سوقي.

تحليل سلسلة الكتل

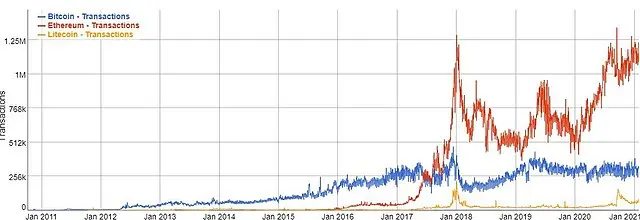

أصبح تحليل سلسلة الكتل العامة أمرًا مهمًا بشكل متزايد مع انتشار البيتكوين والإيثيريوم ولايتكوين وغيرها من العملات الرقمية. إذا كانت البلوكشين عامة، فإنها توفر لأي شخص يرغب في الوصول إليها فرصة مراقبة وتحليل بيانات السلسلة، بشرط أن يكون لديه المعرفة اللازمة.

كان فهم والوصول إلى تدفق العملات الرقمية قضية مثارة للكثير من العملات الرقمية ومنصات العملات الرقمية والبنوك. ويرجع السبب في ذلك إلى اتهامات بأن العملات الرقمية الممكن تمكينها بواسطة سلسلة الكتل تُمكِّن من التجارة السوداء غير المشروعة بالمخدرات والأسلحة وغسيل الأموال، وما إلى ذلك.

وكانت الاعتقادات الشائعة تشير إلى أن العملة المشفرة هي خاصة ولا يمكن تتبعها. مما دفع العديد من الأشخاص إلى استخدامها لأغراض غير قانونية. ومع ذلك، هناك تغيير وشركات التكنولوجيا المتخصصة الآن تقدم خدمات تتبع سلسلة الكتل، مما يجعل بورصات العملات الرقمية وإنفاذ القانون والبنوك أكثر وعيًا بما يحدث مع الأموال الرقمية وصرف العملات الرقمية مقابل العملات القانونية. يُجادل البعض أن هذا التطور قد دفع بالمجرمين إلى إعطاء الأولوية لاستخدام عملات مشفرة جديدة مثل Monero.

سلسلة كتل مركزية

على الرغم من أن معظم تنفيذات تقنية سلسلة الكتل هي لامركزية وموزعة، أطلقت Oracle ميزة جدول بلوكشين مركزية في قاعدة بيانات Oracle 21c. يُعتبر جدول سلسلة الكتل في قاعدة بيانات Oracle 21c سلسلة كتل مركزية توفر ميزة عدم القابلية للتغيير. وبالمقارنة مع سلاسل الكتل اللامركزية، فإن سلاسل الكتل المركزية عادة ما توفر إمكانية مرور أعلى وتأخير أقل في المعاملات من سلاسل الكتل الموزعة القائمة على التوافق.

أنواع سلسلة الكتل

حالياً، هناك ما لا يقل عن أربعة أنواع من شبكات البلوكشين:

- سلاسل كتل عامة.

- سلاسل كتل خاصة.

- سلاسل كتل تحالفية.

- سلاسل كتل هجينة.

سلسلة كتل عامة

سلسلة كتل عامة ليس لها أي قيود على الوصول على الإطلاق. يمكن لأي شخص لديه اتصال بالإنترنت إرسال معاملات إليها وأيضًا أن يصبح محققًا (أي يشارك في تنفيذ بروتوكول التوافق). عادةً ما تقدم مثل هذه الشبكات حوافز اقتصادية لأولئك الذين يحمونها وتستخدم نوع من خوارزمية البرهان على الحصة أو البرهان على العمل.

بعض أكبر سلاسل الكتل العامة المعروفة هي سلسلة كتل البيتكوين وسلسلة كتل الإيثيريوم.

سلسلة كتل خاصة

سلسلة كتل خاصة تتطلب إذنًا. لا يمكن لشخص الانضمام إليها ما لم يتم دعوته من قبل مسؤولي الشبكة. يتم تقييد وصول المشاركين والمحققين. وللتمييز بين سلاسل الكتل المفتوحة وغيرها من تطبيقات قواعد البيانات اللامركزية الند للند التي ليست مفتوحة للجمهور. يتم استخدام مصطلح سجل موزع (DLT) عادةً للإشارة إلى سلاسل الكتل الخاصة.

سلسلة كتل هجينة

سلسلة كتل هجينة تحتوي على مزيج من الميزات المركزية واللامركزية. يمكن أن تختلف الطريقة الدقيقة لعمل السلسلة اعتمادًا على الأجزاء المركزية واللامركزية المستخدمة.

سلسلة جانبية

السلسلة الجانبية هي تسمية لسجل سلسلة كتل يعمل بشكل متوازي مع سلسلة كتل رئيسية. يمكن ربط المدخلات من سلسلة الكتل الرئيسية (حيث تُمثل هذه المدخلات عادة أصولًا رقمية) بالسلسلة الجانبية والعكس. وهذا يسمح للسلسلة الجانبية بالعمل بشكل مستقل عن سلسلة الكتل الرئيسية (على سبيل المثال، باستخدام وسيلة بديلة لحفظ السجل، أو خوارزمية توافق بديلة، إلخ).

سلسلة كتل تحالفية

السلسلة الكتل التحالفية هي نوع من سلاسل الكتل التي تجمع بين عناصر السلاسل الكتل العامة والخاصة. في سلسلة الكتل التحالفية، يجتمع مجموعة من المنظمات لإنشاء وتشغيل سلسلة الكتل، بدلاً من كيان فردي. يدير أعضاء التحالف بشكل مشترك شبكة سلسلة الكتل ويتحملون مسؤولية التحقق من صحة المعاملات. تعتمد السلسلة التحالفية على إذن، مما يعني أنه يُسمح فقط لأفراد أو منظمات معينة بالمشاركة في الشبكة. وهذا يتيح مزيدًا من التحكم في من يمكنه الوصول إلى سلسلة الكتل ويساعد في ضمان أن تظل المعلومات الحساسة سرية.

تُستخدم سلاسل الكتل التحالفية عادة في الصناعات حيث يحتاج عدة منظمات إلى التعاون لتحقيق هدف مشترك، مثل إدارة سلسلة التوريد أو الخدمات المالية. ومن ميزات سلاسل الكتل التحالفية أنها يمكن أن تكون أكثر فعالية وتوسعًا من سلاسل الكتل العامة، حيث يكون عدد العقد الذين يحتاجون إلى التحقق من صحة المعاملات عادةً أقل. بالإضافة إلى ذلك، يمكن أن توفر سلاسل الكتل التحالفية مزيدًا من الأمان والموثوقية من سلاسل الكتل الخاصة، حيث يعمل أعضاء التحالف معًا للحفاظ على الشبكة. وتشمل بعض أمثلة سلاسل الكتل التحالفية Quorum وHyperledger.

استخدامات سلسلة الكتل (البلوكشين)

تقنية سلسلة الكتل يمكن دمجها في مجالات متعددة. الاستخدام الأساسي لسلاسل الكتل هو كسجل موزع للعملات المشفرة مثل البيتكوين. كما كان هناك بعض المنتجات التشغيلية الأخرى التي نمت من مرحلة النموذج التجريبي بحلول نهاية عام 2016. اعتبارًا من عام 2016، بدأت بعض الشركات في اختبار التكنولوجيا وتنفيذها على مستوى منخفض لقياس تأثير سلسلة الكتل على كفاءة المؤسسة في مكاتبها الخلفية.

في عام 2019، تم تقدير أن حوالي 2.9 مليار دولار تم استثمارها في تكنولوجيا البلوكشين، مما يمثل زيادة بنسبة 89% عن العام السابق. بالإضافة إلى ذلك، قدرت الشركة الدولية لبيانات الأعمال (IDC) أن استثمارات الشركات في تكنولوجيا البلوكشين ستصل إلى 12.4 مليار دولار في عام 2022. علاوة على ذلك، وفقًا لشركة برايس ووترهاوس كوبرز (PwC). ثاني أكبر شبكة لخدمات الأعمال المهنية في العالم، فإن تكنولوجيا سلسلة الكتل لديها إمكانات لتوليد قيمة تجارية سنوية تزيد عن 3 تريليون دولار بحلول عام 2030.

عزز تقدير برايس ووترهاوس كوبرز بدراسة أجرتها في عام 2018. حيث قامت برايس ووترهاوس كوبرز باستطلاع 600 من تنفيذيي الأعمال وحددت أن 84% منهم لديهم تعرض على الأقل لاستخدام تكنولوجيا البلوكشين، مما يشير إلى وجود طلب كبير واهتمام في تكنولوجيا سلسلة الكتل.

في عام 2019، قامت خدمة البث الإذاعي والبودكاست BBC World Service بإعتبار تكنولوجيا سلسلة الكتل واحدة من الأشياء التي جعلت الاقتصاد الحديث. ناقش الاقتصادي والصحفي والمذيع تيم هارفورد لماذا قد تكون التقنية الأساسية لديها تطبيقات أوسع والتحديات التي يجب التغلب عليها. كان بثه الأول في 29 يونيو 2019.

تضاعف عدد محافظ سلسلة الكتل إلى 40 مليون محفظة بين عامي 2016 و2020.

العملات المشفرة

تستخدم معظم العملات المشفرة تكنولوجيا سلسلة الكتل لتسجيل المعاملات. على سبيل المثال، تعتمد شبكة البيتكوين وشبكة الإيثيريوم على حد سواء على البلوكشين.

الحكومات لديها سياسات متباينة بشأن قانونية امتلاك مواطنيها أو البنوك للعملات المشفرة. تقوم الصين بتنفيذ تكنولوجيا سلسلة الكتل في عدة صناعات، بما في ذلك عملة رقمية وطنية تم إطلاقها في عام 2020. لتعزيز عملاتهم المحلية، قامت الحكومات الغربية بما في ذلك الاتحاد الأوروبي والولايات المتحدة ببدء مشاريع مماثلة.

العقود الذكية

العقود الذكية القائمة على تكنولوجيا سلسلة الكتل هي عقود مقترحة يمكن تنفيذها جزئيًا أو كليًا دون تدخل بشري. أحد الأهداف الرئيسية للعقد الذكي هو الضمان التلقائي. ميزة رئيسية للعقود الذكية هي أنها لا تحتاج إلى جهة ثالثة موثوقة (مثل الوكيل) للعمل كوسيط بين الكيانين المتعاقدين، شبكة السلسلة الكتلية تنفذ العقد بشكل ذاتي.

قد يؤدي ذلك إلى تقليل الاحتكاك بين الكيانات عند نقل القيمة وبالتالي قد يفتح الباب لمستوى أعلى من التأمين التلقائي للصفقات. أفادت مناقشة للموظفين في صندوق النقد الدولي في عام 2018 بأن العقود الذكية القائمة على تكنولوجيا سلسلة الكتل تقلل من المخاطر الأخلاقية وتحسن استخدام العقود بشكل عام. ولكن “لم تظهر أنظمة عقود ذكية قابلة للتطبيق حتى الآن.” ونظرًا لعدم انتشار استخدامها على نطاق واسع، كان وضعها القانوني غير واضح.

الخدمات المالية

وفقًا لـ “Reason”، أبدى العديد من البنوك اهتمامًا بتنفيذ دفاتر السجلات الموزعة للاستخدام في القطاع المصرفي وتعاونت مع الشركات التي تقوم بإنشاء سلسلة كتل خاصة. وفقًا لدراسة قامت بها IBM في سبتمبر 2016، يحدث هذا بشكل أسرع من المتوقع.

تهتم البنوك بهذه التكنولوجيا لا سيما لأن لديها القدرة على تسريع نظم التسوية في الخلفية. وعلاوة على ذلك، مع بلوغ صناعة البلوكشين نضجًا مبكرًا. نمت تقديرات المؤسسات بأنها، من الناحية العملية، هي بنية تحتية لصناعة مالية جديدة كليًا، مع كل التداولات التي يترتب عليها.

تفتح البنوك مثل UBS مختبرات أبحاث جديدة مخصصة لتكنولوجيا سلسلة الكتل لاستكشاف كيف يمكن استخدامها في الخدمات المالية لزيادة الكفاءة وتقليل التكاليف.

يعتقد بنك Berenberg الألماني أن البلوكشين هي “تكنولوجيا مبالغ فيها” قد شهدت عددًا كبيرًا من “دلائل الفهم”. ولكنها تواجه تحديات كبيرة، وقليل جدًا من قصص النجاح.[م]

أدت سلسلة الكتل أيضًا إلى ظهور عروض العملة الأولية (ICOs) وكذلك فئة جديدة من الأصول الرقمية تُسمى عروض الرموز الأمنية (STOs)، والتي يشار إليها أحيانًا بعروض الأمان الرقمية (DSOs). يمكن إجراء STO/DSOs بشكل خاص أو على البورصة العامة المنظمة وتُستخدم لتمثيل الأصول التقليدية مثل أسهم الشركات وكذلك الأصول الأكثر ابتكارًا مثل الملكية الفكرية والعقارات، الفن، أو المنتجات الفردية. هناك عدد من الشركات النشطة في هذا المجال تقدم خدمات لعمليات الرمزنة المتوافقة، وعروض STO الخاصة، وعروض STO العامة.

الألعاب

استخدمت تكنولوجيا سلسلة الكتل، مثل العملات الرقمية والرموز غير القابلة للتداول (NFTs)، في ألعاب الفيديو لتحقيق الربح. تقدم العديد من ألعاب الأون لاين خيارات تخصيص داخل اللعبة، مثل ألبسة الشخصيات أو عناصر داخل اللعبة الأخرى، التي يمكن للاعبين كسبها وتداولها مع لاعبين آخرين باستخدام عملة داخل اللعبة.

تسمح بعض الألعاب أيضًا بتداول العناصر الافتراضية باستخدام العملة الحقيقية، ولكن قد تكون هذه العملية غير قانونية في بعض البلدان حيث تُعتبر ألعاب الفيديو مماثلة للمقامرة، وقد أدت إلى مشكلات في السوق، وبالتالي عادةً ما تتجنب الشركات الناشرة السماح للاعبين بكسب أموال حقيقية من الألعاب. تتيح ألعاب البلوكتشين عادةً للاعبين تداول هذه العناصر داخل اللعبة بالعملات المشفرة، التي يمكن بعد ذلك تبادلها بمقابل نقدي.

كانت أول لعبة تعتمد على تكنولوجيا سلسلة الكتل تدعى “CryptoKitties”، أُطلقت في نوفمبر 2017، حيث يقوم اللاعب بشراء NFTs باستخدام عملة الإيثيريوم. ويتألف كل NFT من حيوان أليف افتراضي يمكن للاعب تربيته مع آخرين لإنشاء نسل يحمل سماتٍ مجتمعة كNFTs جديدة.

جذبت اللعبة الانتباه في ديسمبر 2017 عندما بيع أحد الحيوانات الافتراضية بأكثر من 100,000 دولار أمريكي. أظهرت لعبة CryptoKitties أيضًا مشكلات التوسع لألعاب إيثريوم عندما أحدثت ضغطاً كبيرًا في شبكة إيثريوم في بداية عام 2018 حيث بلغت نسبة 30% من جميع معاملات إيثريوم كانت مخصصة للعبة.

بحلول أوائل العقد الثاني من القرن الواحد والعشرين. لم يكن هناك نجاح كبير في ألعاب الفيديو باستخدام تكنولوجيا البلوكتشين، حيث تركز تلك الألعاب على استخدام التكنولوجيا للتكهن بدلاً من أشكال اللعب التقليدية. مما يقدم جاذبية محدودة لمعظم اللاعبين.

تمثل هذه الألعاب أيضًا مخاطر عالية للمستثمرين حيث يصعب تنبؤ إيراداتها. ومع ذلك، أعادت النجاحات المحدودة لبعض الألعاب، مثل Axie Infinity خلال جائحة COVID-19. وخطط الشركات نحو محتوى المتروبوليس، إلى إعادة إشعال الاهتمام في مجال GameFi. وهو مصطلح يصف تقاطع ألعاب الفيديو والتمويل الذي يدعمه عادة عملة البلوكتشين، في النصف الثاني من عام 2021.

سلسلة التوريد

لقد كانت هناك جهود مختلفة لاستخدام تكنولوجيا البلوكتشين في إدارة سلسلة التوريد.

- تعدين السلع الثمينة: تم استخدام تكنولوجيا البلوكتشين لتتبع أصول الأحجار الكريمة وغيرها من السلع الثمينة. في عام 2016، ذكرت صحيفة وول ستريت جورنال أن شركة تكنولوجيا البلوكتشين إيفرليدجر كانت تتعاون مع خدمة تتبع تعتمد على تكنولوجيا البلوكتشين التابعة لشركة IBM لتتبع أصل الألماس وضمان استخراجها بطرق أخلاقية. حتى عام 2019، شاركت شركة تجارة الألماس (DTC) في بناء منتج سلسلة توريد لتداول الألماس يسمى تريسر.

- إمداد الغذاء: حتى عام 2018، كانت وولمارت وIBM يختبران استخدام نظام مدعوم بتكنولوجيا البلوكتشين لمراقبة سلسلة التوريد للخسارة، حيث كانت جميع عقد البلوكتشين تديرها وولمارت وكانت موجودة على سحابة IBM.

- صناعة الأزياء: هناك علاقة غامضة بين العلامات التجارية والموزعين والعملاء في صناعة الأزياء، والتي ستمنع التنمية المستدامة والثابتة للصناعة. يعوض البلوكتشين عن هذا النقص ويجعل المعلومات شفافة، مما يحل صعوبة التنمية المستدامة للصناعة.

- المركبات الآلية: قامت شركة مرسيدس بنز وشريكها Icertis بتطوير نموذج بلوكتشين تم استخدامه لتيسير توثيق العقود بشكل متسق على سلسلة التوريد بحيث يمكن نقل معايير الأخلاقيات والالتزامات التعاقدية المطلوبة من مورديها المباشرين إلى مورديها من الدرجة الثانية وما بعد ذلك. في مشروع آخر، تستخدم الشركة تكنولوجيا البلوكتشين لتتبع انبعاثات الغازات ذات الصلة بالمناخ وكمية المواد الثانوية على سلسلة التوريد لمصنعي خلايا البطارية الخاصة بها.

أسماء النطاقات

هناك جهود مختلفة لتقديم خدمات أسماء النطاقات عبر تكنولوجيا البلوكشين. يمكن التحكم في أسماء النطاقات هذه باستخدام مفتاح خاص، مما يدعي أنه يسمح بإنشاء مواقع ويب لا يمكن رقابتها. وهذا سيتجاوز أيضًا قدرة مسجل النطاقات على كبح النطاقات المستخدمة للتحايل أو الاستخدام غير القانوني.

Namecoin هي عملة رقمية تدعم نطاق بإمتداد “.bit”. أشتقت Namecoin عن بيتكوين في عام 2011. نطاق .bit لا يحظى بموافقة ICANN، وبدلاً من ذلك يتطلب نظام جذر DNS بديل. حتى عام 2015، كان يستخدم نطاق .bit من قبل 28 موقعًا على 120,000 اسم مسجل. تمت إزالة Namecoin من قبل OpenNIC في عام 2019، بسبب البرمجيات الخبيثة وإمكانية وجود مشاكل قانونية أخرى. تشمل بدائل أخرى لـ ICANN على تكنولوجيا البلوكتشين شبكة Handshake، وEmerDNS، وUnstoppable Domains.

تشمل أمثلة لنطاقات المستوى الأعلى المحددة “.eth”، “.luxe”، و”.kred”، والتي ترتبط ببلوكتشين ايثريوم من خلال خدمة Ethereum Name Service (ENS). يعمل نطاق .kred أيضًا كبديل لعناوين محافظ العملات الرقمية التقليدية لتسهيل تحويل العملات الرقمية.